Datenblatt: Einige grundlegende Informationen zu Meltdown und Spectre

Meltdown und Spectre: Intel veröffentlicht CPU-Liste und verspricht immunisierende Updates

Microsoft patcht Surface-Familie gegen Meltdown und Spectre

Meltdown und Spectre: Updates für Windows 7 und 8.1 sowie Prüfscript veröffentlicht

CPU-Lücke: Microsoft patcht, Google erklärt, AMD dementiert

Intel nimmt Stellung zu Sicherheitslücke: Berichte übertrieben - auch andere Hersteller betroffen

Ernste Sicherheitslücke in Intel-CPUs betrifft alle Betriebssysteme

Firefox: Mozilla äußert sich zum Vorgehen bei Meltdown und Spectre

Zwischenduch die 1. Lösungen

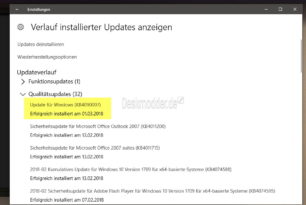

KB4058702 Windows 10 1709 Servicing Stack Update

Neben dem „normalen“ kumulativen Update KB4056892 für die Windows 10 1709 Fall Creators Update hat man auch mit der KB4058702 ein neues Servicing Stack Update bereitgestellt. Dieses ersetzt die KB4054022 vom November 2017. Bisher hat Microsoft dazu noch keine weiteren…

KB4056891 Windows 10 15063.850 (Manueller Download)

Neben dem kumulativen Update für die Windows 10 Fall Creators Update hat auch der Vorgänger die Creators Update ein Update erhalten. Die KB4056891 erhöht die Buildnummer auf die Windows 10 15063.850. Wie immer enthält das Update Qualitätsverbesserungen, aber keine neuen…

KB4056892 Windows 10 16299.192 (Manueller Download)

Microsoft hat das erste kumulative Update im Jahr 2018 für die Windows 10 Fall Creators Update bereitgestellt. Die KB4056892 hebt die Buildnummer von Windows 10 auf die 16299.192. Wie immer enthält das Update Qualitätsverbesserungen, aber keine neuen Features. Dadurch werden…

Die Sicherheitsfunktion der Intel-Prozessoren prüfen

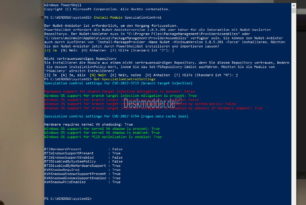

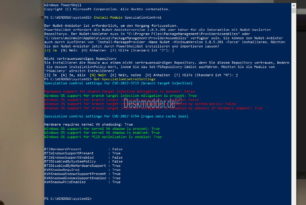

Intel CPU Sicherheitslücke mit PowerShell überprüfen, ob die Schutzfunktion aktiviert ist

Intel CPU Sicherheitslücke mit PowerShell überprüfen, ob die Schutzfunktion aktiviert ist

Über die Sicherheitslücke in den CPUs wurde nun schon viel berichtet und auch Horrormeldungen blieben nicht aus. Microsoft hat heute Nacht nun einen ersten Patch für alle Windows 10 und Server Versionen bereitgestellt. Für die Windows 10 1709 die KB4056892,…

Weiter mit Meltdown-Spectre und Co

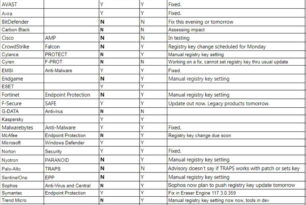

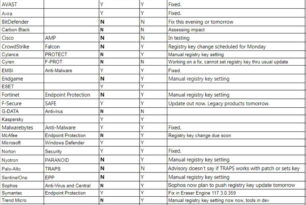

CPU-Patch: Welche Antivirensoftware ist schon geeignet für die Microsoft Patches

CPU-Patch: Welche Antivirensoftware ist schon geeignet für die Microsoft Patches

Microsoft hat die ersten Updates als Windows Meltdown-Spectre Fix bereitgestellt. Wir hatten hier KB4056892 (Windows 10), KB4056891 (Windows 10) und KB4056897 und KB4056894 (Windows 7) ausführlich darüber berichtet. Microsoft selber hatte davor gewarnt, dass man die Updates nicht manuell einspielen…

Wie es so aussieht hat auch AMD seine Probleme teilweise schon per Bios-Updates behoben

PSP: Auch AMDs „Management Engine“ hat Sicherheitslücke

Während der Fokus der gesamten IT-Welt auf den Sicherheitslücken Meltdown und Spectre liegt, geht fast unter, dass am 3. Januar eine Sicherheitslücke in AMDs Platform Security Processor (PSP) bekannt wurde. Dieses Äquivalent zu Intels berühmt-berüchtigter Management Engine (IME) ist festes Bestandteil aktueller CPUs von AMD. weiterlesen

Auch Qualcomm arbeitet an einem Fix für die CPU-Lücke

Bisher war immer nur von Intel, AMD, Microsoft usw. die Rede. Aber auch Qualcomm ist von der CPU-Lücke (Spectre und Meltdown) anfällig. Denn in einigen Prozessoren, wie auch dem kommenden Qualcomm Snapdragon 845

und ausgerechnet NSA will die Lücke nicht genutzt haben ?

Meltdown und Spectre: NSA will nichts von Prozessor-Schwachstelle gewusst haben

Der US-Geheimdienst NSA versichert, die Prozessor-Sicherheitslücken Meltdown und Spectre nicht zum Ausspähen von Daten genutzt zu haben. In den USA wurden bereits die ersten Sammelklagen gegen Intel eingereicht. (

NSA,

Google)

Wie sich gerade raus stellt haben einige Anwender mit den AMD Prozessoren so Ihre Probleme, dort bitte Updates aussetzen wenn möglich

https://www.heise.de/security/meldun...m-3935460.html

Günter Born hat sich auch sehr viele Gedanken gemacht und erläutert hier die weiteren Folgen

Noch sind alle Auswirkungen der zum Jahreswechsel bekannt gewordenen CPU-Sicherheitslücken Meltdown und Spectre unklar. Aber der Vorfall ist ein GAU und hat das Potential, die Tech-Industrie auf Jahre umzukrempeln und Unternehmen ans wanken zu bringen. Hier einfach einige Gedanken mit Blick über den Schüsselrand. Ob es so kommt, wird man sehen müssen.

Bringen Meltdown/Spectre die Tech-Industrie ans wanken?

Hier bitte nur wichtige Infos

Microsoft Windows: Einige Antivirenprogramme verhindern Januar-Updates

Als Bedingung für die Januar-Updates gegen

Spectre und

Meltdown müssen Antivirenprogramme einen neuen Registry-Eintrag setzen. Einige Programme verhindern daher deren Installation.

Microsoft rät zu unterstützten Programmen oder dem manuellen Setzen des Registry-Eintrages.

Es geht auch manuell

Eine Alternative dazu ist es, den Registry-Eintrag in Windows manuell zu setzen. Das scheint auch nötig zu sein, wenn das Betriebssystem keine Antivirensoftware installiert oder laufen hat. Den Registry-Eintrag schreibt Microsoft deshalb nieder:

"Key="HKEY_LOCAL_MACHINE" Subkey="SOFTWARE\Microsoft\Windows\CurrentVersion\QualityCompat" Value="cadca5fe-87d3-4b96-b7fb-a231484277cc" Type="REG_DWORD" Data="0x00000000""

Auch MS hat einen Bericht verfasst

https://support.microsoft.com/en-us/...virus-software

Weitere Infos über die Vorgehensweise der Hersteller

Meltdown und Spectre: Die Sicherheitshinweise und Updates von Hardware- und Software-Herstellern

Microsoft unterbricht vorübergehend das Ausrollen der folgenden Windows-Betriebssystemaktualisierungen an Geräte mit betroffenen AMD-Prozessoren:

AMD-GAU & AV-Ärger: Neues zu Windows-Sicherheitsupdates

Heute noch ein kurzer Überblick über den Stand beim Patchen der Windows-System gegen die Meltdown- und Spectre-Lücken. Microsoft hat sich sowohl zur AMD-Problematik als auch zum Thema Antivirus-Software als Problembär geäußert. Einfach mal zusammengefasst, was wichtig sein könnte.

Neue Artikel auch bei uns

Auswirkungen von Spectre und Meltdown auf Windows-Systeme Terry Myerson klärt auf

Vor einigen Tagen hatten wir schon von den ersten Tests berichtet, die nach den Windows Update für die CPU-Lücke gemacht wurden. Dabei stellte sich heraus, dass die Leistungseinbiße eher gering... +

Je älter, je schlimmer: Performance-Auswirkungen der Patches gegen Meltdown und Spectre

Admins haben es noch schwerer

Meltdown und Spectre: Microsoft erklärt die Leistungseinbußen im Detail

Viel schlimmer ergeht es Unternehmen, dessen Server von Meltdown und Spectre bedroht sind.

Microsoft rät IT-Administratoren auf Firmwarepatches zu verzichen, wenn sie Leistungseinbußen vermeiden wollen. Diese Leistungseinbußen sollen bei Serverstrukturen stärker ausfallen als bei normalen PCs.

Die Firmwarepatches schützen gezielt vor Spectre Variante 2. Die Risiken, die durch Spectre 1 und Meltdown entstehen, seien bereits per Softwarepatch beseitigt worden.

Im Grunde stellt Microsoft IT-Administratoren vor eine knifflige Wahl: Höhere Performance oder das (vergleichweise geringe) Risiko für Spectre Variante 2 angreifbar zu sein.

Intel hat schon ein ein paar Updates für bestimmte Prozessoren bereitgestellt

https://downloadcenter.intel.com/de/download/27422/NUCs-BIOS-Update-SYSKLi35-86A-?product=89190

In dieser Hinsicht nicht ganz unwichtig, MS hat wohl die Nase voll

Zukünftige Windows Sicherheitsupdates nur noch wenn die externe Antivirensoftware es erlaubt

Wer eine externe Antivirensoftware installiert hat, wird ab jetzt länger auf ein Sicherheitsupdate warten müssen. Egal ob Windows 7, 8.1 oder Windows 10. Microsoft hat nun noch einmal klargestellt, dass das Januar Sicherheitsupdate und auch die folgenden Sicherheitsupdates erst über Windows Update ausgeliefert werden, wenn die Antivirensoftware-Hersteller den gewissen Eintrag in der Registry setzen. Ansonsten muss der Windows Nutzer auf das Update warten.

Der Hintergrund ist einfach erklärt. Sicherheitsforscher Kevin Beaumont hat nicht nur die Liste mit den kompatiblen Antiviren-Programmen bereitgestellt, sondern auch noch erwähnt, dass Microsoft den neuen Zertifizierungsprozess einsetzt, um zu verhindern, dass Antivirenanbieter den Kernel Patch Schutz von Microsoft umgehen, der 2007... weiterlesen

Neue Tools zum Prüfen ob man betroffen bzw etwas geschützt ist

Ashampoo Spectre Meltdown CPU Checker erschienen

Wer PowerShell nicht gerade mag, um sein System auf die CPU-Lücke Spectre und Meltdown zu überprüfen, der kann nun auch das kostenlose und portable Tool von Ashampoo nutzen. Die SpectreMeltdownCheck.exe analysiert nach dem Start auf die gleiche Weise das System und zeigt aber nur an, ob man gegen Spectre und / oder Meltdown abgesichert ist.

https://www.heise.de/tipps-tricks/Prozessor-Sicherheitsluecke-So-findest-du-heraus-ob-du-gegen-Meltdown-und-Spectre-geschuetzt-bist-3937717.html

Die Sicherheitslücken Meltdown und Spectre sorgen derzeit für Aufregung in der IT-Welt, sind die betroffenen Prozessoren doch in Milliarden von Rechnern verbaut. Mittlerweile haben sowohl Hard- als auch Softwarehersteller reagiert und erste Sicherheitsupdates herausgebracht. Wir zeigen dir, wie du herausfindest, welcher Prozessor in deinem PC verbaut ist. Außerdem stellen wir dir zwei Tools vor, mit denen du den Schutzstatus deines Rechners überprüfen kannst.

Warnung

Kunden, die nur die Windows-Sicherheitsupdates vom Januar 2018 installieren, profitieren nicht von allen bekannten Schutzmaßnahmen gegen die Sicherheitsanfälligkeiten. Neben der Installation der Sicherheitsupdates vom Januar ist ein Update des Prozessor-Microcodes oder der Firmware erforderlich. Diese sollten vom Gerätehersteller zur Verfügung gestellt werden.

Hinweis Surface-Kunden erhalten ein Microcode-Update über Windows Update.

https://support.microsoft.com/de-de...ive-execution-side-channel-vulnerabilities-in

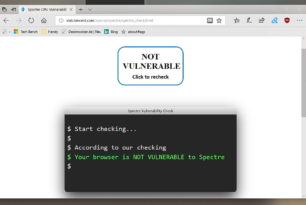

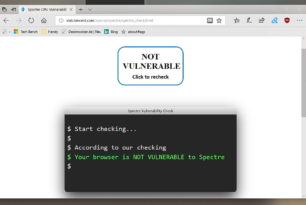

Und nun noch die verschiedenen Browser auf Sicherheit testen

Spectre Browsertest – Ist mein Chrome, Firefox, Opera, Vivaldi sicher?

Spectre Browsertest – Ist mein Chrome, Firefox, Opera, Vivaldi sicher?

Nun haben wir schon so viel über Spectre und Meltdown gehört und gelesen. Sicherheitspatches hier, Programmupdates da. Aber ob man wirklich sicher ist…? Noch scheint es keinen wirklichen Angriff zu geben. Aber die Möglichkeit sich gerade über den Browser auf…

Nvidia stellt auch neue Treiber wegen Meltdown und Spectre bereit

NVIDIA DRIVERS Linux x64 (AMD64/EM64T) Display Driver

Erste Ergebnisse von Intel wegen Einbußen der Geschwindigkeiten

Intel-Benchmarks zu Meltdown/Spectre: Performance sackt um bis zu 10 Prozent ab, SSD-I/O deutlich mehr

NVIDIA DRIVERS Linux x64 (AMD64/EM64T) Display Driver

Erste Ergebnisse von Intel wegen Einbußen der Geschwindigkeiten

Intel-Benchmarks zu Meltdown/Spectre: Performance sackt um bis zu 10 Prozent ab, SSD-I/O deutlich mehr

Die Leistungsfähigkeit aktueller Intel-Prozessoren kann sich laut Intel nach dem Einspielen von Sicherheitspatches um bis zu 10 Prozent verringern, in Spezialfällen fällt der Performance-Verlust sogar noch höher aus. Besonders betroffen: SSD-Systeme.

Intel hat

Messwerte veröffentlicht, die den Einfluss der Sicherheitspatches gegen die Meltdown- und Spectre-Lücken auf die PC-Leistungsfähigkeit in bestimmten Nutzungsszenarien zeigen. Laut diesen Benchmark-Ergebnissen sinkt die PC-Leistung mit aktuellen Prozessoren um bis zu zehn Prozent. Intel zufolge sollen die Messwerte unterstreichen, dass die Performance-Auswirkungen für den durchschnittlichen Computernutzer nicht signifikant seien

So langsam gehen die BIOS- Downloads los

https://www.netzwelt.de/news/163365...te-bios-updates-gegen-sicherheitsluecken.html

Der Hardwarehersteller Micro-Star International, MSI, hat in einer Pressemitteilung bekannt gegeben, dass BIOS-Updates gegen die Sicherheitslücken Meltdown und Spectre für ihre Mainboards zur Verfügung stehen. Den Anfang machen die Mainboards der

Intel-Plattform Z370-Serie. Ebenso verfügbar sind die Updates für MSI-Motherboards der Z270-, der H270-, der B250-, der Z170-, der H170-, der B150-, der H110-, der X299- und der X99-Serie.

Alle BIOS-Updates können über

die MSI-Support-Seite individuell heruntergeladen werden. Wie es allerdings mit dem Sockel 1150 und den Chipsätzen Z97 und H97 aussieht, konnte auf Anfrage noch nicht beantwortet werden.

Intel hat Probleme mit den Updates

Rollout teilweise gestoppt: Intel-Fixes gegen Meltdown und Spectre sind fehlerhaft

Als ob Intel wegen der aktuellen Sicherheitslücken Meltdown und Spectre nicht schon genug Stress hätte: Die Fixes, die der Chip-Gigant in der letzten Woche eilig veröffentlichte, enthalten einen kritischen Fehler. Die OEM-Partner wurden daher…

mehr

Windows-Patches gegen Meltdown und Spectre: Nur noch wenige AMD-Systeme blockiert

Vor einigen Tagen hatte Microsoft die Verteilung der Windows-Patches gegen die CPU-Sicherheitslücken Meltdown und Spectre für viele AMD-Systeme gestoppt, weil diese nach Installation der Updates nicht mehr starteten. Die Ursache dafür war laut Microsoft eine fehlerhafte Dokumentation, die man von..

Eine weitere Einschätzung von G.Born,

Panik ist auch das falsche Mittel,

Meltdown/Spectre: Warnung vor erstem Schadcode

Bisher war unklar, wie hoch das Risiko ist, das von den zum Jahreswechsel öffentlich gewordenen Angriffsmethoden Meltdown und Spectre ausgeht. Ist das alles nur Theorie und funktioniert höchstens in Laborumgebungen? Oder gibt es bereits Angriffscode? Einer der Sicherheitsforscher, die an der Offenlegung und Implementierung der Angriffsmethoden Meltdown und Spectre beteiligt war, warnt jetzt: In Kürze sei davon auszugehen, dass Angriffe auf Rechner mit diesen Methoden stattfänden.

AMD die zweite , Neue Updates

AMD stellt einen Patch für die zweite Spectre-CPU-Schwachstelle bereit

Während Intel im Mittelpunkt des Spectre/Meltdown-Fiaskos steht, sind AMDs Chips auch von den CPU-Schwachstellen betroffen. Zuvor hatte das Unternehmen bereits jedoch gesagt, dass ein geringeres Risiko bei Variante 2 von Spectre aufgrund der Architektur der Chips besteht. Nun stellt man natürlich dennoch einen Patch bereit, da beide Varianten immer noch „auf AMD-Prozessoren anwendbar“ seien. AMD hat den PC-Herstellern bereits den Fix für die erste Spectre-Version zur Verfügung gestellt, und Microsoft hat mit dem Rollout begonnen. Der Chiphersteller sagte auch, dass er mit Redmond zusammenarbeitet, um ein Problem zu lösen, das die Verteilung von Patches für seine älteren Prozessoren verzögert.

Welche Firmen schon Updates für das Bios liefern könnt Ihr in der Tabelle des folgenden Artikels nachlesen

https://www.bleepingcomputer.com/ne...updates-for-the-meltdown-and-spectre-patches/

Wieder einmal Unruhe bei Spectre und Co

Vorsicht vor Spectre/Meltdown-Test InSpectre

Zum Feierabend noch ein kleiner Informationssplitter. Momentan wird das Tool InSpectre als Spectre-/Meltdown-Test im Web durchgenudelt. Lest einfach kurz die nachfolgenden Hinweise, bevor ihr das Teil per Maus über den Rechner jagt. Vorab: Ich schreie nicht Malware, sondern Verstand einschalten … Weiterlese

Viele Geräte gehen wohl auch inSachen Spectre leer aus , so wohl auch mein PC ( Bios von 2013 kein Support mehr von Intel )

Meltdown & Spectre: Viele Geräte werden nie einen Patch erhalten

In der Debatte um genaue Termine, mögliche Performance-Einbußen und anderes, was die Patches gegen Meltdown und Spectre betrifft, fällt eine Tatsache bisher weitgehend unter den Tisch: Es gibt eine durchaus

Welche Geräte erhalten schon Updates für das Bios ? Tabelle mit Links im Artikel

https://www.computerbase.de/2018-01/bios-update-spectre-pc-notebook-server/

Die nachfolgende Tabelle enthält die verfügbaren Übersichtsseiten relevanter Hersteller und wesentliche Hinweise zum aktuellen Stand in Stichpunkten. Weitere Hersteller sind angefragt, darunter auch weitere kleine Anbieter von Notebooks auf Basis der Produkte von ODMs wie Clevo, MSI oder Quantas. Keine klare Linie gibt es darin, was die Hersteller auf ihren Übersichtsseiten zeigen: Einige listen alle betroffenen Produkte, andere nur die, für die bisher ein Update geplant worden ist.

Der aktuelle Stand zur Patches gegen Spectre 2

Acer

Noch keine Updates, Termine nur für Server

Apple

Noch kein Wort zu BIOS-Updates

Asus (ohne Mainboard)

Erste Updates Ende Januar

Dell

Endanwender

Dell

(Server)

Fujitsu (PDF)

Erste Updates verfügbar

HP

Erste Updates verfügbar, Rest 9. Februar

IBM

Updates für Power7+, -8 und -9; -7 ausstehend

Intel (Endanwender)

Erste Updates für NUC, Compute Stick und Card, Rest Ende Januar

Intel (Server)

Erste Updates verfügbar

Erste Updates verfügbar, Rest mit Datum

Medion

Erste Updates verfügbar

Microsoft

Updates für Surface ab Pro 3 verfügbar

MYSN

Abhängig vom ODM (Clevo, Quantas, MSI)

Super Micro

Erste Updates verfügbar

Toshiba

Noch keine Updates aber Daten

Neuer AMD Patch ist unterwegs, aber nur für AMD-Prozessoren gestützte Geräte , Nicht für INTEL

https://www.deskmodder.de/blog/2018...4-1703-und-kb4057142-1607-manueller-download/

Nachdem Microsoft die

KB4056892 Anfang Januar für Windows 10 1709 ausgeliefert hatte, kam es bei einigen Geräten mit einer AMD-CPU zu Problemen beim Windows Start. Nun wurde ein Patch derzeitig nur für die Windows 10 x64 Version bereitgestellt. Durch den Patch ändert sich die Buildnummer auf die 16299.194. Dieses Update ist nicht für Intel-CPUs geeignet.

support.microsoft

Und wieder ein paar Update aber nicht für alle, bitte hier lesen

Noch mehr kumulative Windows 10 Updates, auch für Insider

So langsam einigen sich wohl die Hersteller, und es wird auf dem Rücken der Kunden ausgetragen,

Spectre/Meltdown: Keine BIOS-Update für ‘Alt-Systeme’

Zum Stopfen der Sicherheitslücken, die durch Meltdown und Spectre ausgenutzt werden können, sind BIOS-Updates mit Microcode-Updates für die CPUs erforderlich. Hier drängt sich der Eindruck auf, dass die Hersteller der Systeme bzw. Mainboards die Kunden im Regen stehen lassen. Nachdem …

Weiterlesen →

Intel-Bios : Großer Rückzug der letzten Microcode-Updates, und Haswell bzw Broadwell fast fertig

Meltdown und Spectre: Intel zieht Microcode-Updates für Prozessoren zurück

Noch größeres Chaos bei den Sicherheitslücken in Intel-Prozessoren: Weil Updates im manchen Fällen Probleme verursachen, rät Intel von der Installation ab; unter anderem HPE, Ubuntu, Red Hat und VMware ziehen Updates zurück.

Spectre: Neuer Microcode für Haswell und Broadwell ist fast fertig

Intel startet einen zweiten Anlauf für Microcode-Updates der Haswell- und Broadwell-CPUs. Innerhalb einer Woche soll es neue Updates geben, die nicht mehr zu unkontrollierten Neustarts führen sollen. (Intel, Prozessor)

Die jüngst von Intel auf den Markt gebrachten Updates zum Schutz vor Sicherheitslücken in seinen Chips können bei älteren Prozessoren für Probleme sorgen.

Bei Computern, die mit Broadwell- und Haswell-Prozessoren gesteuert würden, seien häufigere Neustarts nötig, teilte der US-Konzern am Donnerstagabend mit.

Die Broadwell-Prozessoren sind seit 2014 auf dem Markt und gelten als Nachfolger der Haswell-Chips.

https://diepresse.com/home/techscie...updates-bei-alten-Chips-verursachen-staendige