Microsoft und PC-Hersteller wollen besser vor Firmware-Attacken schützen

Windows-Systeme sind in den letzten Jahren sehr viel widerstandsfähiger gegen Schadsoftware geworden. Angreifer suchen sich daher vermehrt ein neues Ziel: Die Firmware des Computers. In den letzten drei Jahren ist die Zahl der Angriffe auf diese zentrale Komponente laut Microsoft regelrecht explodiert und die Zahl der aufgedeckten Firmware-Schwachstellen hat sich verfünffacht (was nicht heißt, dass die Lücken vorher nicht da waren, offenbar hat man sich aber nicht intensiv genug darum gekümmert).

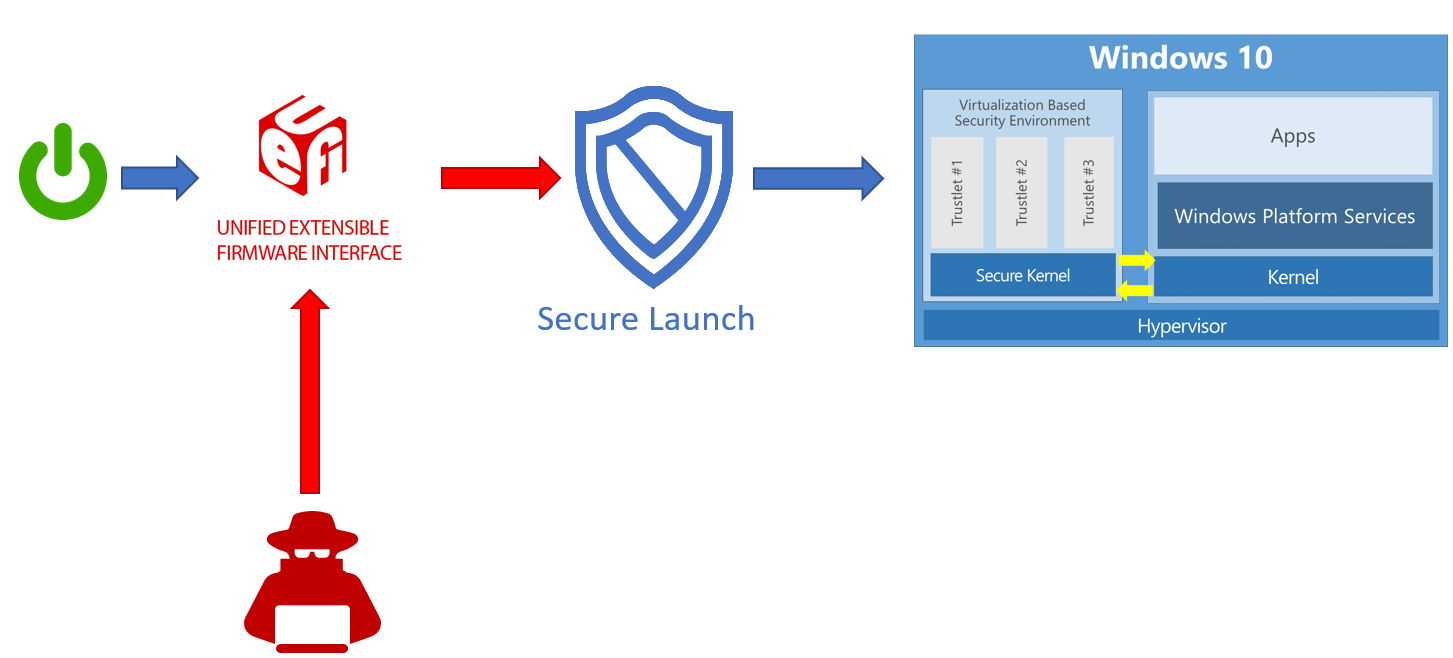

Hat sich ein Schädling in der Firmware eingenistet, so ist er schwer zu entdecken. Man wird ihn auch nicht so leicht los, denn die üblichen Maßnahmen wie das Formatieren der Festplatte und die Neuinstallation des Betriebssystems helfen nicht. Selbst Secure Boot, einst als ultimative Waffe gegen Bootviren angepriesen, wird von Microsoft jetzt als verwundbar gegen Firmware-Attacken beschrieben.

Mit neuen Sicherheitsmechanismen auf Hardware-Ebene wollen Microsoft und seine Partner nun für besseren Schutz auf unterster Ebene sorgen. “Secured-core PC” heißt die neue Definition, unter der diese Maßnahmen zusammengefasst werden. Mit im Boot sind Dell, Dynabook, HP, Lenovo und Panasonic. Auf der entsprechenden Webseite finden sich auch bereits einige Geräte, die den neuen Standard schon erfüllen, dazu gehört beispielsweise das kürzlich hier besprochene HP Elite Dragonfly.

Auch das “Surface Pro X for Business” ist ein so genannter Secured-core PC. Dahinter verbirgt sich allerdings keine andere Hardware, die Business-Version kommt mit Windows 10 Pro und ist ansonsten identisch. Neben Intel- und ARM-PCs kann auch Computer mit AMD-CPU ein Secured-core PC sein, die Definition ist also nicht an eine bestimmte Prozessor-Architektur gebunden.

Was steckt dahinter?

Die Kernkomponente ist das Dynamic Root of Trust for Measurement (DRTM). Dabei handelt es sich um eine Sicherheitsfunktion, die in den neuen Prozessoren von AMD, Intel und Qualcomm steckt. Sie übernimmt schon vor dem Systemstart die Kontrolle und versetzt das System in einen “vertrauenswürdigen Zustand”, der dazu führen soll, dass jedwede Anomalien sofort erkannt werden.

Microsoft spricht hier von einem “verifizierbaren Codepfad”, auf den das System geschickt wird. Der Windows Defender System Guard übernimmt nach dem Start von Windows und überwacht in Kooperation mit dem DRTM sowohl die Hardware als auch das System.

Bereits vorhandene Technologien wie hardwarebasierte Virtualisierung oder das Trusted Platform Module 2.0 (TPM) werden ebenfalls mit eingebunden und sorgen für zusätzliche Absicherung. In Summe geht es laut Microsoft darum, der Hardware nicht mehr blind zu vertrauen. Keiner Komponente soll mehr getraut, alles soll auf mögliche Manipulationen untersucht werden.

Zielgruppe für diese Secured-core PCs sind alle Bereiche, in denen besonders sensible Daten verarbeitet werden, beispielsweise staatliche Behörden, Banken, das Gesundheitswesen oder schlicht alle, die für Hacker ein interessantes Ziel sein können.

Mehr Details und weiterführende Links finden interessierte Leser im Blogpost von Microsoft.

Themen:

- Hardware

- Sicherheit

Über den Autor

Martin Geuß

Ich bin Martin Geuß, und wie unschwer zu erkennen ist, fühle ich mich in der Windows-Welt zu Hause. Seit mehr als 17 Jahren lasse ich die Welt an dem teilhaben, was mir zu Windows und anderen Microsoft-Produkten durch den Kopf geht, und manchmal ist das sogar interessant. Das wichtigste Motto meiner Arbeit lautet: Von mir - für Euch!